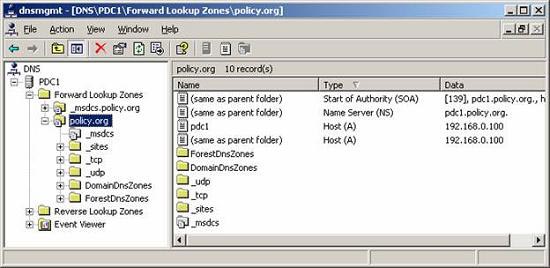

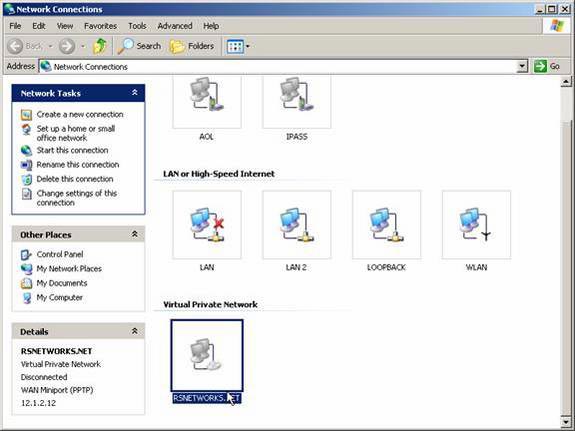

Tiến sĩ Nguyễn Ánh Hồng, giảng viên khoa

Văn hóa phát triển, Học viện Báo chí và Tuyên truyền kể câu chuyện về

người em gái của bà chào đời đúng đêm rằm năm 1974. "Các cụ vẫn bảo trai

mùng một, gái hôm rằm, nghiệm từ em tôi mà ra thì thấy đúng là tính khí

em ấy rất bướng bỉnh, mạnh mẽ, quyết liệt. So với tiêu chuẩn của con

gái thì em tôi thừa nam tính", bà nói.

Nhiều năm làm công tác nghiên cứu, giảng

dạy về văn hóa, đặc biệt là văn hóa dân gian, bà Hồng cho biết, lâu nay,

người ta vẫn nhầm tưởng việc sinh con trai vào ngày mùng 1 âm lịch, con

gái sinh vào ngày rằm (15 âm lịch) đều "khó nuôi", tính khí khác người,

nhưng sự thực hoàn toàn không phải vậy.

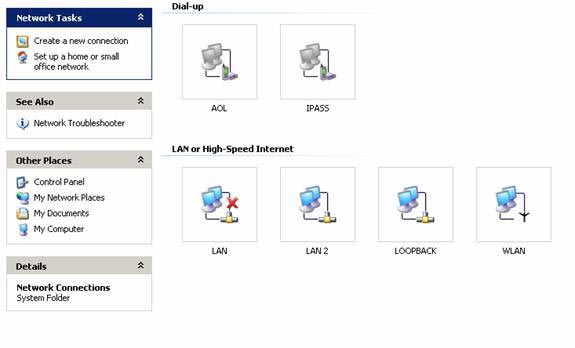

| Tiến sĩ Nguyễn Ánh Hồng. Ảnh: Kienthuc. |

"Điều đó chỉ áp dụng cho trẻ sinh vào ban

đêm chứ không mấy tác dụng đối với việc trẻ sinh vào ban ngày. Người ta

cứ đánh đồng để tăng thêm sự hồ nghi, ly kỳ cho những người sinh ra vào

hai ngày này", bà Hồng nhấn mạnh.

Lý giải điều này, bà Hồng cho hay: "Văn

hóa phương Đông vẫn tồn tại những câu chuyện bí ẩn về việc ma cà rồng

xuất hiện cùng chu kỳ của mặt trăng. Ngày mùng 1 là bắt đầu cho một chu

kỳ mới, ngày 15 trăng sáng nhất lại đánh dấu chu kỳ tiếp theo là trăng

mờ dần. Vì thế người ta gắn câu chuyện này vào những người được sinh ra

trong hai đêm đó để tăng thêm tính huyền bí".

Tiến sĩ Vũ Thế Khanh, Tổng Giám đốc Liên

hiệp Khoa học Công nghệ Tin học ứng dụng (UIA) lý giải mối quan hệ giữa

việc con trai sinh đêm mùng một, con gái sinh đêm hôm rằm trên cơ sở sức

hút của mặt trăng với thủy triều.

Theo đó, sức hút của mặt trăng theo âm

lịch, mặt trời theo dương lịch. Sức hút của mặt trăng gây ra trạng thái

"thủy triều sinh học" trong cơ thể con người, khiến chất lỏng trong cơ

thể thay đổi. Nó chính là nguyên nhân gây nên những kích thích thần kinh

đến khủng hoảng, bị rối loạn và mất thăng bằng, làm trầm trọng thêm các

chứng bệnh thần kinh. "Đồng thời, ai sinh vào hai đêm đó sẽ có những

biến đổi sinh học đặc biệt hơn so với người sinh vào các đêm khác", ông

Khanh nói.

Không nên can thiệp bằng y học

Thừa nhận quan niệm dân gian cũng có một

phần cơ sở khoa học (xét trong mối quan hệ giữa ánh trăng với thủy

triều) song ông Doãn Phú, Trung tâm Nghiên cứu Tiềm năng Con người, lưu ý

đó mới chỉ là yếu tố ban đầu ảnh hưởng đến tính cách trẻ sinh ra trong

hai đêm đó. "Cơ bản, tính cách ấy chịu sự chi phối bởi những quan niệm

vốn tồn tại hàng trăm năm nay", ông Phú nói.

Theo ông Phú, người Việt có phong tục thờ

cúng tổ tiên, đi lễ chùa vào mùng một, ngày rằm. Ông Phú phân tích,

những ngày ấy dân gian vẫn coi là ngày của thánh thần. Đứa trẻ sinh ra

trong ngày đó được coi là "lộc", con người sợ nếu như không đón tiếp,

chăm sóc chu đáo thì phạm vào thánh thần, đứa trẻ sẽ bỏ cha mẹ mà đi

(khó nuôi). Do đó, họ đón tiếp với một thái độ khác hẳn so với những đứa

trẻ sinh vào các ngày khác, đêm khác.

"Họ chiều chuộng, nâng niu hơn. Từ đó tạo

cho trẻ thế ỷ lại, coi mình là nhất, đứng ở vị trí trung tâm vũ trụ, ai

cũng phải phục tùng, săn đón. Tính cách ấy có thể là tốt, cũng có thể

theo hướng trở thành người xấu", ông Phú nói.

Hiện nay có nhiều gia đình chọn ngày giờ

sinh cho trẻ, tránh "trai mùng một, gái hôm rằm" để dễ bề chăm sóc,

không "trái tính trái nết" theo quan niệm truyền thống. Tuy nhiên, theo

tiến sĩ Vũ Thế Khanh nếu vậy thì ai cũng sẽ chọn ngày giờ tốt cho con,

làm gì còn người phải chịu cảnh khổ sở, nghèo túng nữa.

Theo tiến sĩ Khanh, việc can thiệp y học

tránh sinh con vào đêm mùng một và đêm rằm cũng là tâm lý dễ hiểu, nhưng

quan trọng nhất là việc phụ huynh quan tâm giáo dục con em mình ra sao,

không nên nuông chiều con cái thái quá để chúng coi mình là nhất, dễ

sinh hư hỏng. "Những đứa trẻ sinh ra vào hai đêm đặc biệt đó, nếu có

những tính tốt thì gia đình cần giúp trẻ phát huy, ngược lại phải biết

rèn giũa, uốn nắn trẻ", ông Khanh cho hay.

Cùng quan điểm, tiến sĩ Nguyễn Ánh Hồng

cho rằng dù trẻ sinh ra vào ngày, giờ nào nếu có sự giáo dục, quan tâm

chăm sóc của gia đình sẽ giúp chúng phát triển cả về thể chất lẫn tâm

hồn hài hòa. "Không thể cứ đổ tội cho việc sinh vào mùng một, ngày rằm

để thoái thác vai trò giáo dục của gia đình được", bà Hồng nói.

2013 là một năm tốt đẹp và nhiều may mắn của các cá nhân tuổi Thìn.

2013 là một năm tốt đẹp và nhiều may mắn của các cá nhân tuổi Thìn.